Todo lo que debes saber del hackeo “guacamaya”

Cuando se habla de seguridad informática una de las respuestas más comunes por personas, empresas o gobiernos es “yo no tengo nada que esconder”, algo que quedo bastante contrastado durante estos días por distintos gobiernos.

El hackeo a SEDENA es una noticia nueva para toda la perspectiva de la población mexicana, pues saldrán a la luz incógnitas acerca de la administración del país, todo por falta de profesionistas, descuido, negligencia o austeridad.

No es la primera vez que en México se vive un hackeo tan grande, pero sí tendrá mayor peso por el tipo de información filtrada, para que puedas entender todo lo que paso te dejo algunos puntos que pueden aclarar tu panorama:

Los hackers “Guacamaya”

El tipo de personas que realizaron este ataque a diversas fuerzas del orden en varios países se les denomina “hacktivitas”, hackers que con motivos ideológicos realizan intrusiones a gobiernos o empresas buscando cambiar una situación.

El hackeo

El ataque tenia un objetivo claro, evidenciar la corrupción y abusos de las fuerzas armadas en Latinoamérica es por ello por lo que se buscaron servidores (computadoras de las instituciones conectadas a internet) que puedan presentar una entrada a documentos sensibles.

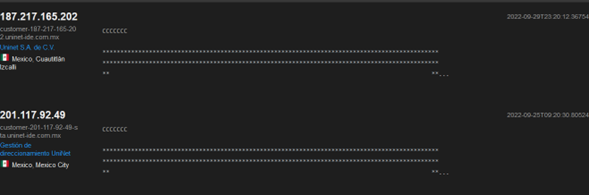

Encontrar servidores de instituciones de seguridad no es tan difícil como puede parecer, desde paginas de acceso público como Shodan.io, puedes listar servidores activos de SEDENA.

Los siguientes son de la PGR y FGR:

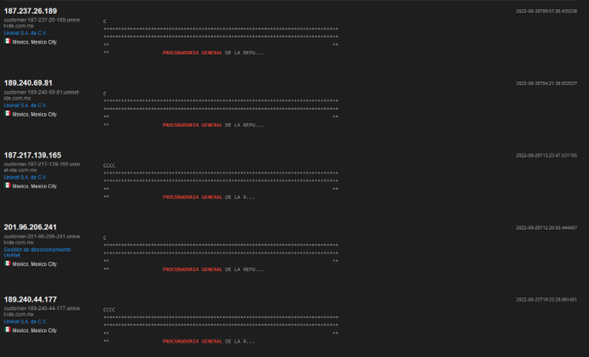

Algo muy común es que a falta de medidas de seguridad recurran a medidas disuasorias como un mensaje en el banner:

Entendamos la imagen publicada por el grupo guacamaya:

Una vez con el objetivo claro y ubicado, el ataque paso por algunos pasos conformados de la siguiente manera:

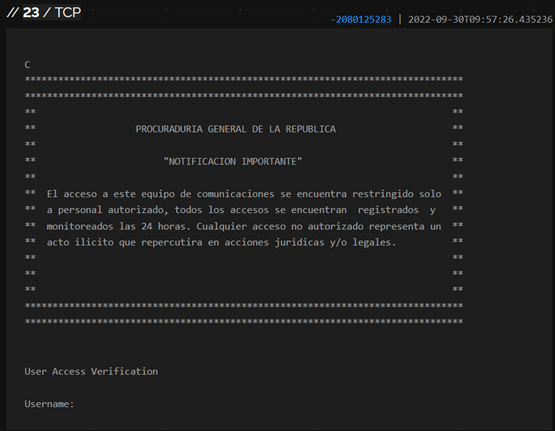

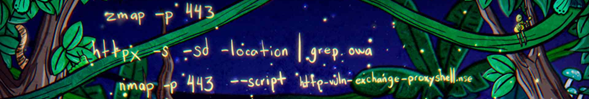

- Reconocimiento activo.

Se comienza una interacción con el servidor victima (servidor de la SEDENA) para encontrar un fallo de seguridad, en este caso se realizo un escaneo al puerto 443 (usado para la navegación segura en páginas web) buscando una vulnerabilidad en concreto que fue reportada desde agosto del año pasado.

Dicho reconocimiento se realizo con herramientas de acceso público:

Zmap https://github.com/zmap/zmap

Nmap https://nmap.org

- Análisis

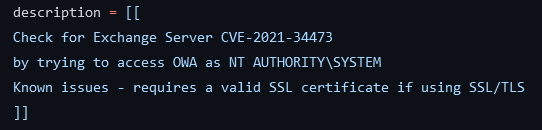

Durante la fase de escaneo se utilizo un fragmento de código que permitió detectar la vulnerabilidad del sistema, en este se da un CVE, que nos ayuda a identificar la vulnerabilidad.

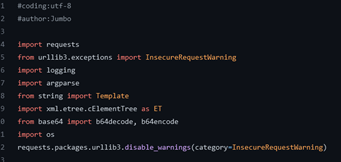

Lo cual nos ayuda a buscar exploits públicos (Código malicioso en internet) que puedan aprovecharse de esta vulnerabilidad, en este hackeo al parecer se usó el siguiente:

https://github.com/Jumbo-WJB/Exchange_SSRF

Información de la vulnerabilidad: https://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2021-34473

En el caso de SEDENA

https://github.com/Josexv1/CVE-2022-27925

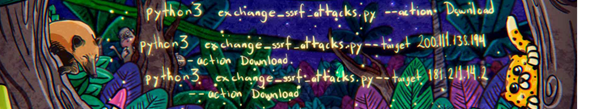

- Explotación

Durante esta fase ocurrió el “Hackeo”, aquí se uso el código mostrado anteriormente para exfiltrar la información del servidor. Es aquí donde se extrajo la información como correos, pdfs, imágenes o videos.

- limpiado de huellas

Después de haber exfiltrado la información el grupo hacktivista debió borrar archivos clave para no dejar rastro.

La vulnerabilidad

No se trata de algo nuevo, se pudo haber evitado este ataque si tan solo se hubiera actualizado el software indicado, pero al no haberse realizado, se dio una oportunidad para cualquier atacante con un nivel intermedio.

Desde el 2021 se publicaron los parches, eso indica que desde el año pasado los servidores son vulnerables, lo cual puede abrir más incógnitas a si es la primera vez que se ingresó al servidor.

Las herramientas y habilidades

Todas las herramientas usadas son de dominio público, para poder usarlas se necesitan conocimientos en:

- Redes informáticas: Esto fue vital para saber que atacar, como exfiltrar la información y entender donde buscar la vulnerabilidad.

- GNU Linux: El sistema operativo usado para realizar todas las técnicas y controlar mejor el rendimiento de los recursos de la computadora.

- Programación: Básicamente darle órdenes a la computadora, se utilizo un exploit de origen público, es decir que alguien mas lo programo. Se tiene que saber leer el código para saber utilizarlo, corregirlo o modificarlo.

- Metodología de hacking: Saber que hacer en cada momento, desde saber encontrar, explotar y que hacer después.

Mi punto de vista

El mayor problema de la SEDENA fue ver la ciberseguridad como gasto y no como inversión, esto queda marcado en que no hubo mucha complejidad en el ataque realizado por el grupo hacktivista, es decir que no hay un equipo responsable en hallar vulnerabilidades y mucho menos en monitorizar amenazas, ya que 6 terabytes de información exfiltrados son visibles en una herramienta que capture el tráfico de red.

Poco después salió el presidente anunciando al pueblo que desconoce si existen especialistas en México y que el ataque fue muy complejo y “no cualquiera puede hacerlo”, lo curioso es que, si hay profesionistas preparados en México, pero de nada sirve en una cultura que no toma en serio la seguridad informática.

Por algunos pasos del ataque y detalles de la vulnerabilidad en mi mente se generan dos posibilidades, la primera es que el grupo hacktivista pudo haber tenido acceso al servidor desde el año pasado, así poco a poco exfiltro la información, la segunda y más critica es que alguna agencia de inteligencia extranjera ya se había aprovechado de esta vulnerabilidad.

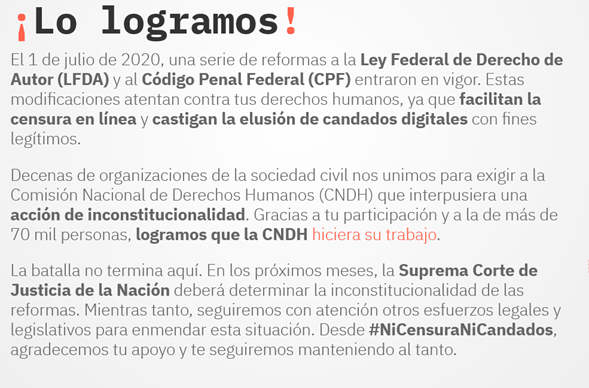

Otro punto de vista a futuro es que esto implica un movimiento de interés para la seguridad nacional, por lo cual se buscara legislar entorno a la ciberseguridad, esto no sería un punto malo, pero debido a intentos anteriores sabemos que siempre se pretende hacerlo sin consultar a profesionales y afectando a los profesionistas y usuarios.

Conclusión

Espera lo mejor y prepárate para lo peor.

Agradezco a mi compañero purpl3_cult por ayudarme a verificar información y en algunas imágenes de este blog.