Sendero del hacking #1

Principios de la seguridad informática

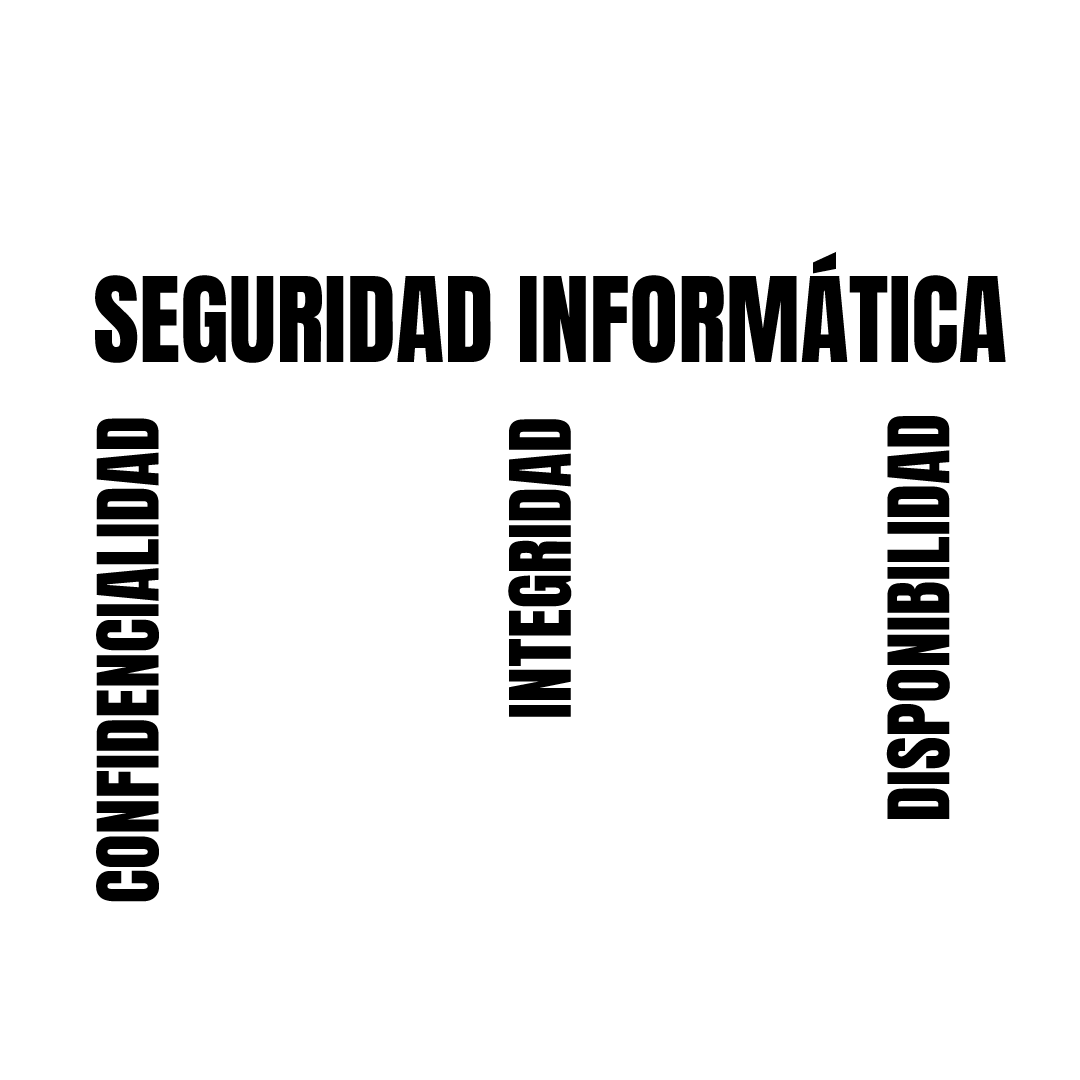

La tecnología nos rodea en la actualidad y es importante entender que la seguridad informática juega un rol muy importante en nuestra vida diaria. No importa si hablamos de un sector privado o público, hay 3 cosas que son indispensables para el funcionamiento correcto de los sistemas informáticos que dan servicio a estos. Los cuales son:

- Integridad: mantener los datos sin alteraciones a menos que sean de usuarios autorizados.

- Confidencialidad: Cuidar la privacidad de los datos.

- Disponibilidad: Que la información se muestre cuando sea requerida por los usuarios autorizados.

El cumplimiento de los objetivos de la seguridad informática puede variar según las regulaciones legales del país.

Objetivos de la seguridad informática

- Detectar, analizar, gestionar y corregir las posibles amenazas de seguridad.

- Limitar las perdidas y recuperación adecuada del sistema en caso de un incidente.

- Cumplir el marco legal.

- Dar garantía del uso correcto del sistema.

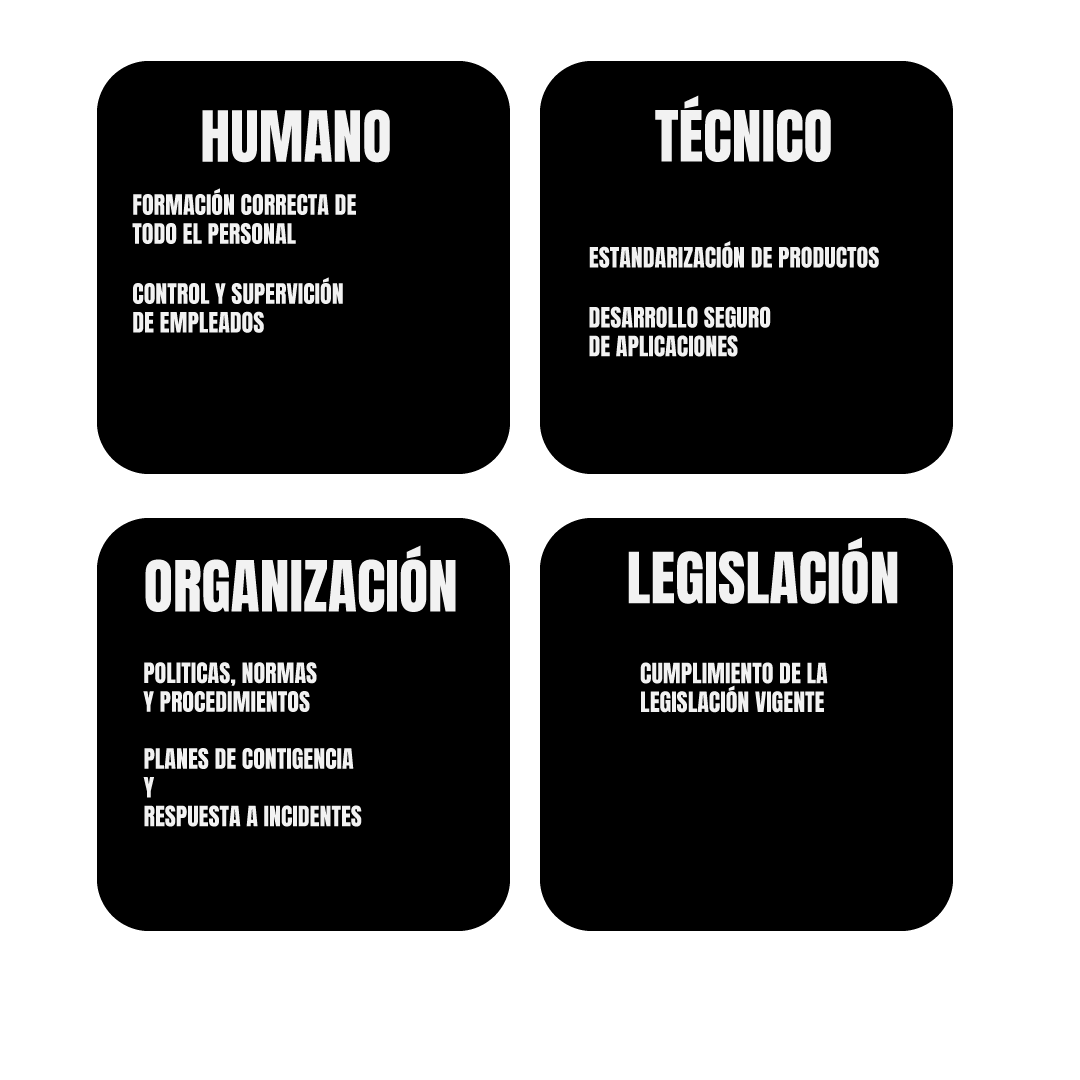

El cumplimiento de los objetivos depende de 4 planos que son:

4lpr4+dm

Comentarios